摘要:作为我国教育信息化建设的重要组成部分,学校的门户网站已然成为学校对外宣传与自我展示的窗口,也逐渐成为各校实行教学、管理和服务的平台。论文针对福建省学校网站的安全,利用层次分析法 (AHP) 确定各个评价指标的权重,采用模糊综合评价法对福建省学校网站进行实证分析,并提出适用于福建省学校网站的安全建议。

摘要:学校网站;网站安全;层次分析法;模糊综合评价法

研究背景

学校的门户网站作为学校对外宣传与自我展示的窗口,也逐渐成为各学校实行教学、管理和服务的平台。一旦学校的门户网站出现安全问题,将对学校的整个教学服务系统产生严重后果。对于学校网站的安全评价方面,极少学者做过深入的研究[1-4]。

研究方法

本次福建省学校网站安全评价分析采用的主要方法是层次分析法、模糊综合评价法。

(1)层次分析法。层次分析法(The analytic hierarchy process, AHP),即层级分析法,是将一个复杂的多目标决策问题作为一个系统,深入分析其本质、元素和内在关联等,然后将目标分解为多个准则,并分解为多指标的若干层次,彼此之间相互影响、相互制约,再通过定性与定量有机结合,逐层比较各指标因素计算出排序,最终优化决策,适用于为那些难以完全定量分析的较为复杂的问题做出决策。此方法的一般步骤为:建立递阶层次结构、构造判断矩阵、进行权重计算、作一致性检验。

(2)模糊综合评价法。模糊综合评价法(fuzzy comprehensive evaluation method),是对受到多因素制约的事物或对象借助模糊数学的隶属度理论,将定性评价进行定量化,从而做出整体的评价。该方法的基本步骤为:先确定评价因素集和评语集,再确定评价因素的权重向量,然后进行单因素模糊评价、并确立模糊评价关系矩阵、将多指标做综合评价、最后分析模糊综合评价结果。

学校网站安全评价指标体系的构建

3.1 学校网站安全评价指标的确定

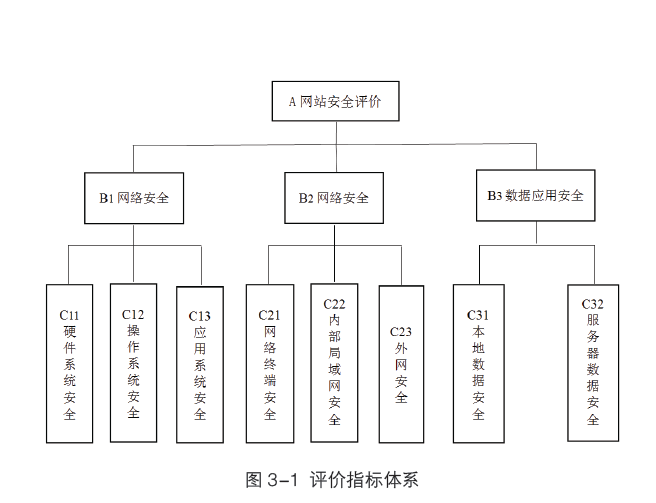

根据学校网站本身的特点,再结合福建省各学校网站的具体情况,本文设置了一系列关于学校网站安全评价的指标,具体如下。

(1)系统安全:系统安全是学校网站构建的基础,在系统运行周期内提供系统安全管理方法,帮助辨识系统中存在的隐患,及时采取有效措施控制危险性。

(2)网络安全:网络安全是学校网站得以运行的重要条件,为存在网络系统中的各种数据提供保护,确保网络服务的正常运行。

(3)数据应用安全:数据应用安全是学校网站安全的重要组成部分,为数据处理系统提供技术和管理的安全保护,保护数据不遭到他人的随意更改、破坏和泄露,在系统正常运行中确保系统数据的完整性、可用性与保密性。

3.2 构建福建省学校网站安全评价指标体系

根据以上对各个指标的分析,本文构建的福建省学校网站安全评价指标体系,具体如图3-1所示。

3.3 采用层次分析法确定各指标权重

3.3.1构造判断矩阵

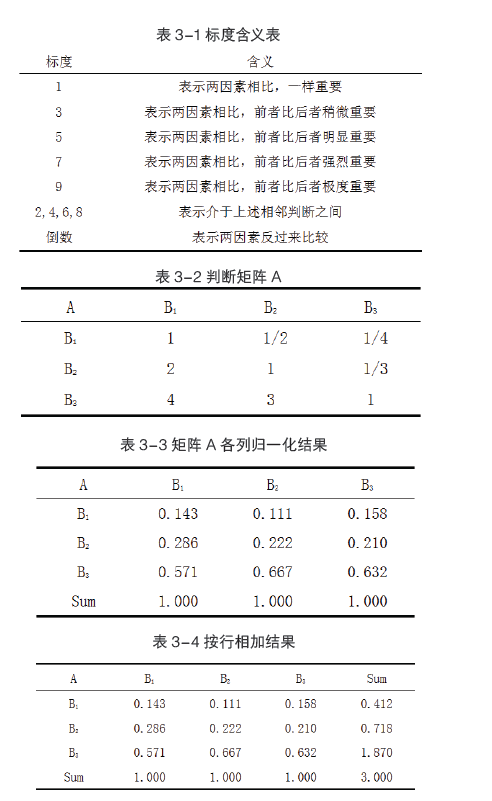

将同层次指标相对于上一层进行两两比较,判断其重要性,根据经验,将指标定量化,构造判断矩阵。对于任何n阶判断矩阵(Aij)都需要满足以下对任意两个因素之间的相对重要性进行判断及量化,设置的1~9标度的含义如表3-1所示。

通过邀请 10 位行业专家,参照指数标度原则对整体指标体系进行打分,构造目标层A对于准则层B的判断矩阵, 即判断矩阵A,如表3-2所示。

3.3.2权重计算

所谓权重计算,要求求出判断矩阵A的最大特征根和它相应的特征向量,权重向量由特征向量经过标准化所得。以下为权重计算的步骤:

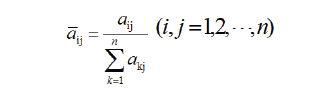

(1)将判断矩阵中的各列进行归一化,参照公式(3-1)所得结果如表3-3所示:

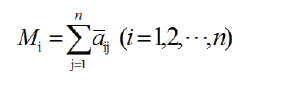

(2)将各列归一化后的矩阵按行相加,参照公式(3-2)所得结果如表3-4所示:

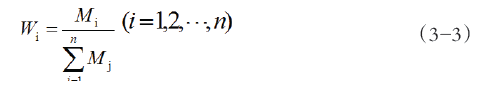

(3)将向量归一化,参照公式(3-3)所得结果如下:

把列向量归一化后得到特征向量W=(0.137,0.239,0.623)T,将其标准化后得到权重向量W=(0.137,0.239,0.624)T。

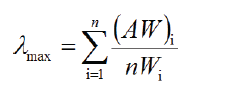

(4)计算判断矩阵的最大特征根λmax,在公式(3-4)中,(AW)i是AW的第i个元素,表示向量,为矩阵A与特征向量W相乘的结果。

通过计算得:最大特征值λmax=3.024 ,AW= (0.413,0.722,1.891)T。

3.3.3一致性检验

经过构造判断矩阵并确定权重向量后,还需要进行一致性检验[5]。虽然在构造判断矩阵A时没有要求判断具有完全一致性,但也不允许偏离一致性过多,应在容许的范围内。在此将通过计算一致性指标和检验系数进行检验。

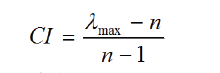

CI,用来度量判断矩阵偏离一致性的指标,公式(3-5)如下:

说明:

① CI越大,判断矩阵的一致性越差;当CI=0时表示判断矩阵具有完全一致性。

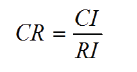

② RI,平均随机一致性指标,是指计算过多个随机发生的判断矩阵其一致性指标的平均值。

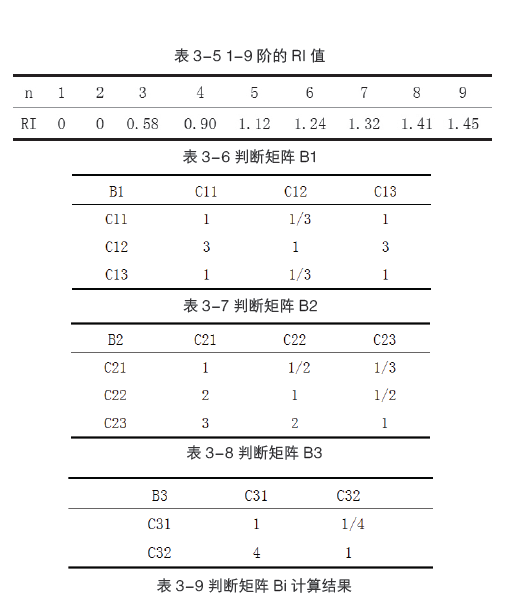

1~9阶矩阵的RI值如下表3-5。

③ CR,为检验系数,CR越小,判断矩阵一致性越好;一般当CR<0.10时,即认为判断矩阵的一致性在可接受的范围内。其公式(3-6)如下:

计算过程如下:

根据公式(3-5)得:

查表3-5得:

根据公式(3-6)得:

结果表明判断矩阵A层次排序具有相对满意的一致性。

同样地,构造准则层Bi对于方案层C的判断矩阵,即判断矩阵Bi(i=1,2,3),如表3-6至表3-8所示。

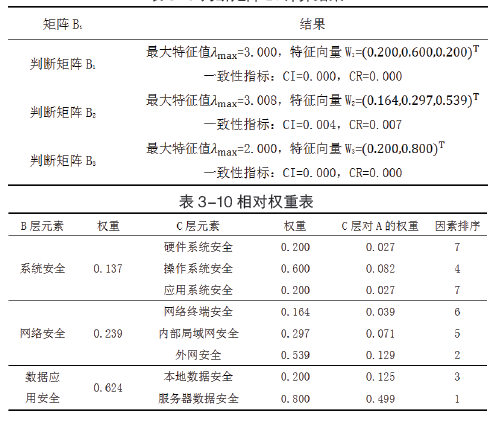

按照同上公式计算分别求出其最大特征值λmax和特征向量Wi(i=1,2,3),并依次进行一致性检验。计算结果如表3-9所示。

结果表明判断矩阵B1、B2、B3 层次排序也具有满意的一致性。

计算和得出各指标的相对权重,并在表中呈现各因素的权重排序,具体如下表3-10。

模糊综合评价法建立评价模型

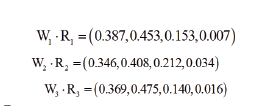

由层次分析法确定的权重向量所得到的因素权重集Wi,与模糊评价得到的评价矩阵Ri合成运算,得到结果如下:

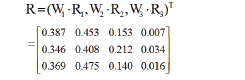

将 共同构成一层指标对于总体目标的评价矩阵R,即

将一层指标的权重向量W与评价矩阵R进行模糊运算,结果如下:

将以上结果根据最大隶属度原则,结合评语集的定义,得出总体评价为良好,即评定福建省学校网站的安全程度为良好。该评价结果与问卷调查统计中各学校网站使用者即评价者的评价结果基本相符,证明该评价方法具有一定的有效性,能够作为参考依据之一。

福建省学校网站安全建议

通过以上评价与分析,为福建省各学校网站提出以下安全建议。

(1)从规划设计到建设,全流程关注安全。学校的门户网站,从规划、设计到建设,每一个环节都做到有所规范、有所限制,不可任由网站的设计制作者带有太强的自主随意性。

(2)不仅要注重硬件防火,应用层安全也要保障。对存在诸多网络漏洞的互联网信息服务IIS进行安全加固,从其日志入手,开启安全日志保护;在系统安装的服务期间,只安装必需的网络服务和开放必要的TCP/IP协议端口;注意管理员用户名的修改以及设置密码时的复杂性;设置账户管理的权限时,尽可能限制每个账户的管理权限,并设置不同安全等级的访问账户;设置禁用Guest用户,关闭文件共享和远程功能;对出现的漏洞安装补丁,安装安全软件,谨记经常杀毒、清理木马。

(3)对设备、系统及时更新、升级,与时俱进。各学校应加大投入网络建设,对陈旧的设备进行更新,避免长时间运行后存在安全隐患。对网络设备的更新包括硬件和软件,使其适应当今网络技术的发展;应及时安装安全补丁,使系统的安全性得到增强;升级反病毒软件,及时更新安全软件,更快地识别并清除。

(4)网站文件分类管理,有序管理。不同的资料,给予不同访问权限和读写权限,删除互联网信息服务IIS中的默认站点和目录,再创建新的自己的网站;选择开启日志记录,方便日后分析网站的安全;根据不同网页、文件存在的目录分别设置相应的读、写权限,确保安全,使其能够得到有序的管理。

(5)建立严格的备份和恢复机制。为预防突发性灾难事件的发生带来的威胁,必须建立严格的备份和恢复机制,包括定期的备份,根据各种数据不同的实际情况设置不同的备份计划,同时定期对数据进行恢复检测,以确保各类数据的准确性、可用性。

(6)完善网络安全防护体系。安装硬件防火墙、入侵检测系统、Web应用防火墙等安全软件以构建网络安全防护体系。发挥入侵检测系统的实时监控功能,结合防火墙进行阻挡黑客的行动;使用Web应用防火墙有效拦截诸如网站挂马、SQL注入等非法请求,帮助网站管理员分析网站安全的具体情况并得以采取针对性的措施;同时定期扫描信息系统的漏洞。

(7)安排专业的管理人员,加强管理。安排专业的管理人员,负责网络设备、服务器等方面的安全管理;注重加强日常的管理和维护,定期地做巡检和记录;制定并完善相应的网站安全制度。

结论

论文先剖析福建省学校网站运行状况以及目前存在的安全问题,通过使用层次分析法和模糊综合评价法,构建福建省学校网站安全评价体系,建立评价模型,对福建省高校网站安全进行评价和分析,并提出有针对性的建议。

参考文献

[1]孙雨,胡苏望,李国斌.运用层次分析法构建高校网站评价指标体系[J].中国远程教育,2011,31(12):45-48+95-96.

[2]邢文超.我国高校网站评价体系研究[D].山东师范大学,2010.

[3]付德宇,刘敏,代成琴等.高校网站客观评价指标及评价方法的探讨[J].华中师范大学学报(自然科学版),2017,63(S1):1-3.

[4]邱建国,刘光.大学校园网站评价指标体系构建:现状、依据及内容[J].山西高等学校社会科学学报,2009,21(10):122-125.

[5]李玲娟,豆坤.层次分析法中判断矩阵的一致性研究[J].计算机技术与发展,2009,19(10):131-133. 责编/庞贝